币圈小当家

2025-07-20 13:15:01

当数字资产领域持续发展时,各类新型欺诈手段也随之涌现。这些手法往往利用用户对区块链技术的不完全理解,通过精心设计的陷阱获取不当利益。本文将从实际案例出发,剖析当前存在的主要风险类型。

行业观察发现,通过伪造空投活动获取用户授权是最常见的欺诈方式之一。攻击者通常会仿冒知名项目方,在社交媒体发布虚假代币发放信息。2023年欧盟区块链观察站报告指出,约37%的欺诈案件涉及此类手法。

一个典型的操作流程包括:诱导用户访问伪装成官方的钓鱼网站,要求连接数字钱包并签署看似普通的交易。实际上这些交易包含转移全部资产的权限。根据慢雾科技的安全公告,此类合约通常伪装成"领取授权"或"验证资格"。

冒充客服人员的技术支持欺诈呈现上升趋势。欺诈者通过伪造官方邮件或社群账号,声称用户账户存在异常需要立即处理。值得注意的是,这类手法往往伴随以下特征:

紧急感制造:强调问题必须立即解决,否则将导致资产冻结

信息索要:要求提供助记词或私钥等敏感信息

链接诱导:包含可疑的第三方网站链接

欧洲MiCA监管框架特别指出,任何正规项目方都不会通过私信方式索要账户凭证。

部分恶意项目会故意在智能合约中植入后门。2024年初,CertiK安全团队披露了数起利用合约可升级特性实施的欺诈案件。攻击者部署看似正常的代币合约后,通过所谓的"升级"操作修改关键参数。

用户在参与前可采取以下验证步骤:

1. 检查合约是否通过知名审计机构的验证

2. 确认合约所有权是否已放弃管理权限

3. 查询合约是否存在可疑的外部调用

新型社交工程攻击不再局限于简单的假冒身份。有组织犯罪集团开始采用长期潜伏策略,在社群中逐步建立信任后实施欺诈。新加坡金融管理局发布的警示公告中提到,这类攻击平均潜伏周期达3-6个月。

一个值得注意的现象是,攻击者会刻意模仿目标用户的交流习惯,甚至参与日常讨论以降低戒心。当涉及资产操作建议时,通常会强调"内部消息"或"特殊机会"。

提升安全防护并不需要复杂的技术手段。根据实际经验,以下基础措施可有效降低风险:

隔离使用:为不同用途准备单独的钱包地址

延迟确认:对任何涉及资产变动的操作设置24小时冷静期

信息验证:通过多个官方渠道交叉确认重要通知

英国金融行为监管局(FCA)建议用户定期检查授权合约列表,及时撤销长期未使用的应用权限。数据显示,及时清理闲置授权可预防约62%的潜在损失。

需要特别说明的是,所有涉及资产处置的行为都应保持谨慎态度。如遇可疑情况,建议立即暂停操作并向专业机构咨询。数字资产领域的技术发展持续加速,相应的安全防护意识也需要同步提升。

©版权声明

文章版权归作者所有,未经允许请勿转载,同时本站内容仅代表我们个人的观点,均不构成投资建议。

分析师指出狗狗币技术动能强势回归,价格有望冲击1美元关键位,但若跌破支撑可能回落至0.06美元。当前多空博弈激烈,需关注RSI指标和趋势线变化,市场不确定性凸显投资机遇与风险并存。

BTC和ETH近期呈现震荡走势,双十一后市场关注山寨币爆发机会。文章分析BTC在104500-107000区间压力位、ETH在3500-3660的波动趋势,并探讨UNI销毁机制及ASTER、CRV、ZKC等代币的技术面走势,为投资者提供策略参考。

比特币现货需求激增至四个月峰值,市场出现看涨反转信号。数据显示现货交易量增长23%,投机活动明显增强。分析师指出突破11万美元关键支撑位将触发上涨动能,可能推动价格向历史高点迈进。宏观经济改善和投资者风险偏好回升为市场提供支撑。

波场TRON账户数突破3.4亿大关,成为全球增速最快的公链之一。数据显示其总交易量已超120亿次,链上生态涵盖DeFi、NFT、稳定币等多个热门领域,年处理交易规模达数万亿美元。凭借高吞吐量和可靠性优势,波场TRON正为全球用户提供高效的区块链服务。

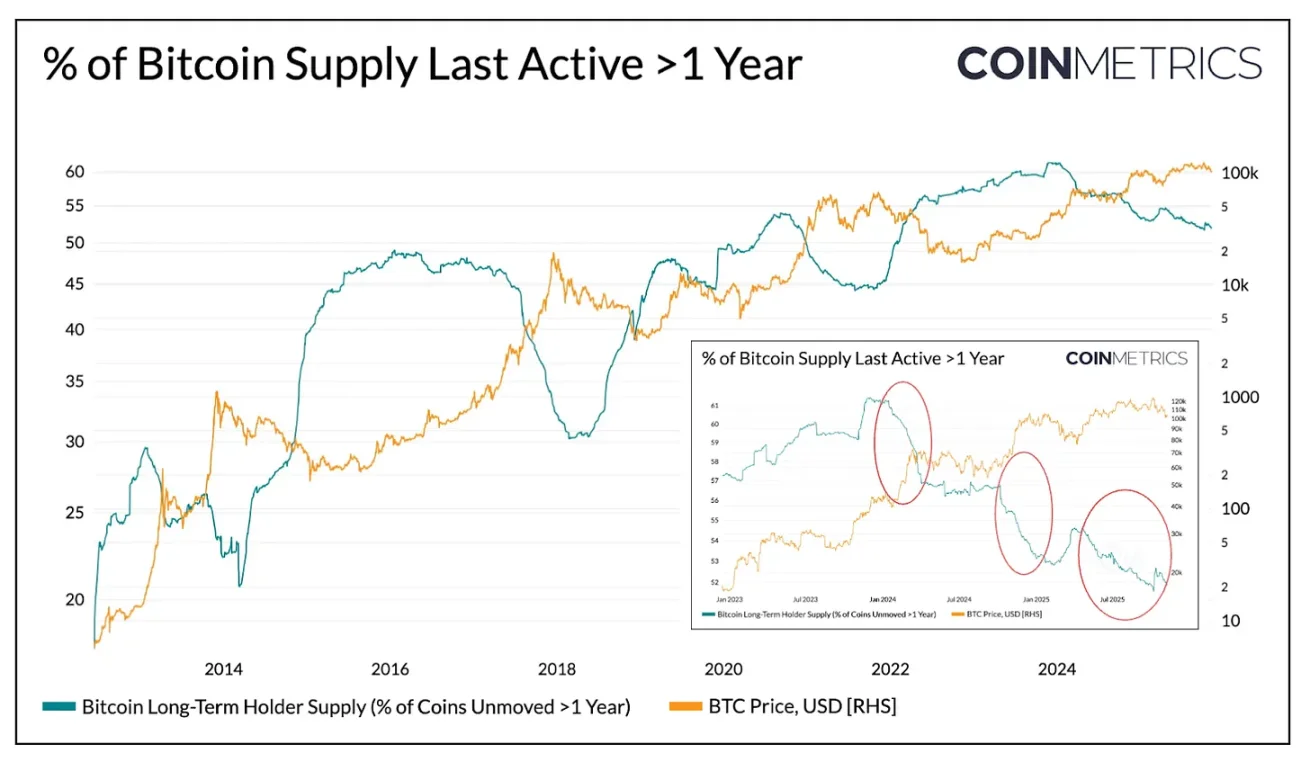

Coin Metrics分析比特币本轮周期呈现平缓趋势的原因,指出长期持有者分批出售与机构需求承接导致供应周转放缓。现货比特币ETF和加密财库占据近四分之一流通量,市场结构趋于成熟,波动率稳定在45%-50%区间。这种供需平衡延长了周期节奏,标志着比特币向机构化资产转型。

比特币和以太坊近期反弹加速,UNI突破潜力与ZEC投资机会引发市场关注。文章分析BTC重回106000美元关键位,ETH守住3520支撑位仍具上涨空间,同时解读隐私币、DeFi及山寨币轮动行情,提供主流币种操作策略与市场趋势研判。